Ayer estuvimos jugando un poco con SHODAN y me parece interesante dejar aquí plasmados algunos resultados bastante curiosos de las pruebas que fuimos haciendo. Para empezar, ¿qué es SHODAN? Es un buscador, para dar una explicación rápida diremos que en vez de buscar por contenidos como hace Google busca máquinas(servidores, routers, etc) que ejecuten el software que le especifiquemos, además permite filtrar los resultados por otros parámetros como países, puertos o versiones, en este pdf lo explican con más detalle. Un buen punto de partida para familiarizarse con esta aplicación web son las búsquedas populares, entre las que podemos encontrar algunas con resultados muy sorprendentes.

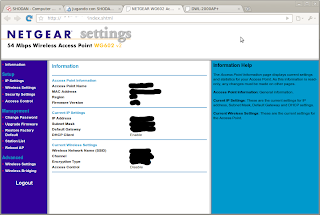

Como podíamos pensar en un principio lo del scripting para probar por fuerza bruta no es necesario ya que hay demasiados con la configuración por defecto:

Después de un rato trasteando se nos ocurrió buscar routers, ya que con esta lista de contraseñas por defecto(o otra de las muchas que hay por ahí) para cada modelo y un poco de scripting se podrían hacer maravillas. A continuación dejo algunos ejemplos de búsquedas por modelo de router:

http://www.shodanhq.com/?q=DWL-G700AP

http://www.shodanhq.com/?q=wg602http://www.shodanhq.com/?q=DWL-G700AP

...

Como podíamos pensar en un principio lo del scripting para probar por fuerza bruta no es necesario ya que hay demasiados con la configuración por defecto:

Hasta aquí vemos que son routers como podrían ser los de nuestra casa, la configuración por defecto puede ser por distintos motivos que pueden ir desde simples tormentas hasta que alguien lo reinició como le aconsejaron en el soporte de su ISP y no lo volvió a securizar por desconocimiento, por vagancia, por prisa... Por experiencia como clientes de más de un ISP no es extraño encontrarse que los técnicos que hacen la instalación en casas la dejen así por los mismos motivos.

Pero nos encontramos que incluso routers para cosas "más serias" supuestamente dentro de una empresa(la gente no suele tener de esos en su casa) están accesibles sin pedir ni usuario ni contraseña. Imaginemos por un momento que a alguien se le ocurriera instalar un sniffer en este router CISCO como se explica en éste artículo, podría capturar todo lo que pasase por cualquiera de las interfaces del router. Viendo las pocas molestias que se toman en cambiar las contraseñas y con todo lo que permite hacer un router de este tipo(crear VPNs por ejemplo) mejor no pensar en lo que se podría hacer desde aquí.

Por si todo esto resultase poco sorprendente pensamos que pasaría con los sistemas de video-vigilancia, ¿estarían también expuestos con contraseñas por defecto? Pues parece que más de lo mismo, probamos con sencillas búsquedas como las siguientes:

Y vemos que obtenemos multitud de resultados, las contraseñas por defecto de estos sistemas son un poco más difíciles de encontrar y no se si hay alguna lista parecida a la de antes pero en los manuales del producto o sitios como foros de los propios fabricantes no lleva mucho tiempo.

Eso de que nos puedan estar grabando(tanto en el trabajo como en tu propia casa) y retransmitiendo por internet "casi" en abierto no creo que le haga mucha gracia a nadie, sin comentarios...

Carlos López

Jesús Pérez